Zespół Biometrii i Uczenia Maszynowego

Wiadomości

Luty 2025: materiały konferencyjne - Rasel Ahmed Bhuiyan, Mateusz Trokielewicz, Piotr Maciejewicz, Sherri Bucher, Adam Czajka. "Iris Recognition for Infants" Proceedings of the Winter Conference on Applications of Computer Vision (WACV) Workshops, February 2025, pp. 83-92.

Grudzień 2024: czasopisma recenzowane - Mateusz Trokielewicz, Piotr Maciejewicz, Adam Czajka. "Post-mortem iris biometrics – Field, applications and methods." Forensic Science International, Volume 365, 2024, Article 112293. ISSN 0379-0738. https://doi.org/10.1016/j .forsciint.2024.112293.

Kwiecień 2024: czasopisma recenzowane - Adrian Kordas, Ewelina Bartuzi-Trokielewicz, Michał Ołowski, Mateusz Trokielewicz, "Synthetic Iris Images: A Comparative Analysis between Cartesian and Polar Representation" 2024, Sensors, 24(7), 2269, https://doi.org/10.3390/ s24072269

Maj 2023: Weronika Gutfeter obroniła rozprawę doktorską pod tytułem „Identyfikacja twarzy na podstawie obrazów wieloujęciowych z zastosowaniem głębokich sieci agregujących”. Praca została przygotowana pod opieką prof. dr hab. inż. Andrzeja Pacuta. Gratulujemy!

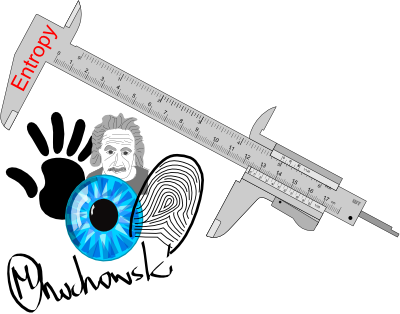

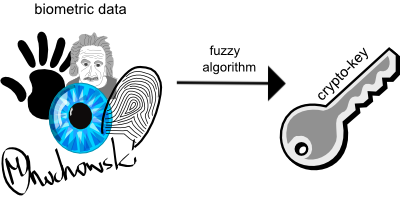

?Biometric data encryption ? the unifying approach?

Autor: Marcin Chochowski

["Kryptografia biometryczna - podejście ujednolicające"]

Promotor: A.Pacut

Systemy kryptograficzne są powszechnie stosowane jako narzędzie gwarantujące bezpieczeństwo informacji. Niestety podstawowy problem z jakim należy się zmierzyć w tego typu systemach to bezpieczeństwo kluczy. Są to z reguły długie, losowe ciągi bitów, których nie sposób zapamiętać. Wymaganie wygody użytkownika, połączone z relatywnie słabą ludzką pamięcią, powoduje, że dostęp do tych systemów zabezpieczony jest hasłem łatwym do zapamiętania, co prowadzi do zmniejszenia bezpieczeństwa całego systemu. Jednym z zaproponowanych ostatnio rozwiązań tego problemu jest użycie danych biometrycznych do generowania haseł/kluczy. Zaletą takiego podejścia, oprócz zwiększenia entropii hasła, jest fakt, że danych biometrycznych nie sposób zgubić, zapomnieć, czy pożyczyć. Niestety sposób w jaki można wykorzystać dane biometryczne do tworzenia kluczy nie jest oczywisty. Trzeba rozwiązać dwa podstawowe problemy.

Po pierwsze należy "opanować" zmienność danych biometrycznych dla jednej osoby - klucz musi być dokładnie powtarzalny. Algorytm weryfikacji biometrycznej, odpowiadając na pytanie czy analizowana próbka (pobrane dane biometryczne) należy do konkretnej osoby musi określić jej stopień podobieństwa (bądź niepodobieństwa) do wzorca którym dysponuje. To właśnie fakt, że za każdym razem operujemy na danych ?podobnych?, a nie identycznych jest największą trudnością jaką należy rozwiązać w kryptografii biometrycznej.

Po drugie trzeba zagwarantować możliwość wygenerowania wielu różnych, niezależnych od siebie, kluczy dla tych samych danych biometrycznych. To co jest największą zaletą biometrii, czyli niezmienność konkretnej charakterystyki (np. odcisku palca), w tym przypadku staje się problemem, który należy rozwiązać. Jeśli, algorytm kryptografii biometrycznej generowałby tylko jeden klucz z konkretnej charakterystyki np. prawego palca wskazującego, wtedy kompromitacja tego klucza (co jak wiadomo, w rzeczywistości jest możliwe) automatycznie oznaczałaby niemożność wykorzystania tego palca w jakimkolwiek innym systemie.

Dwa opisane wyżej problemy są najważniejszymi, ale nie jedynymi na jakie napotyka się tworząc system kryptografii biometrycznej. Temat ten jest bardzo ciekawy i szeroki. Obejmuje zarówno aspekty analizy statystycznej danych biometrycznych, analizę i pochodzenie różnic między próbkami danych tej samej i różnych osób, dobór algorytmów korekcji błędów, kwantyzacji ale również techniki bezpiecznej implementacji tychże algorytmów na kartach elektronicznych czy procesorach DSP.